WIN2003��������ȫ���ýK�O����(5)_Windows�̳�

�̳�Tag�����oTag,�gӭ����,ٍȡU��!

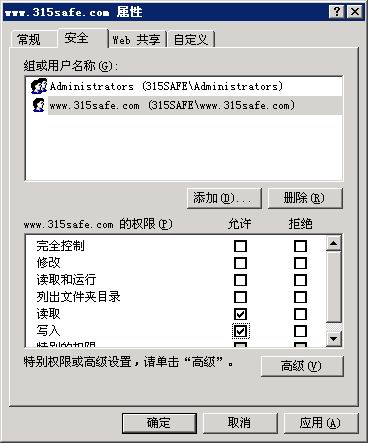

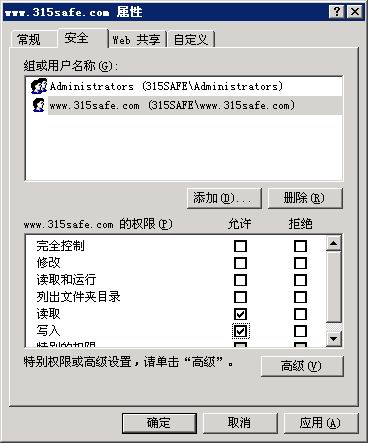

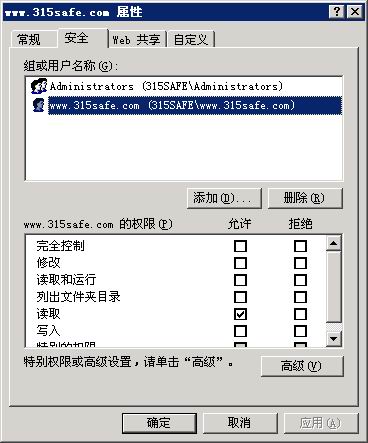

��Ĭ�J��r�£��҂�һ��oÿ��վ�c��webĿ䛵ę��ޞ�IIS�Ñ����xȡ�͌��룬��D��

�����҂��F�ڞ��ˌ�SQLע�룬�ς�©��ȫ�����s�ߣ��҂����Բ�ȡ�քӵķ�ʽ�M�м����ԵIJ����O�á�

1�� �oweb��Ŀ䛵�IIS�Ñ�ֻ�o�x���ޡ���D��

�����҂��F�ڞ��ˌ�SQLע�룬�ς�©��ȫ�����s�ߣ��҂����Բ�ȡ�քӵķ�ʽ�M�м����ԵIJ����O�á�

1�� �oweb��Ŀ䛵�IIS�Ñ�ֻ�o�x���ޡ���D��

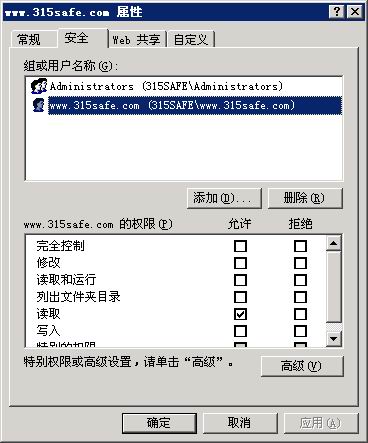

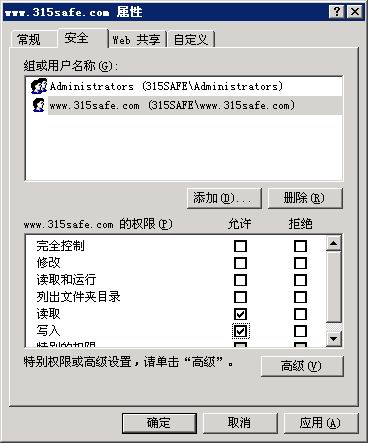

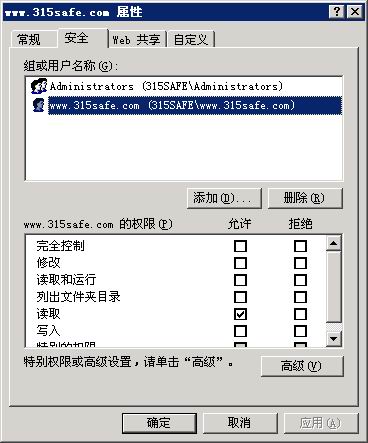

Ȼ���҂���푑���uploadfiles/��������Ҫ�����ς��ļ���Ŀ��~��o���ę��ޣ�������IIS��o�@��Ŀ䛟o�_���\�Й��ޣ��@�Ӽ�ʹ�Wվ������F©����������Ҳ�o����aspľ�R���MĿ���ȥ���Ǻǣ� ���^�]�@ô���ξͷ�ֹס�˹�����߀�кܶ��Ҫ��ɡ������MS-SQL������ģ����@��Ҳ��OK�ˣ�����Access�Ĕ������Ԓ���䔵�������ڵ�Ŀ䛣������ļ�Ҳ�ýo�����ޣ�Ȼ�����ļ��]��Ҫ�ij�.asp�ġ��@�ӵĺ�����Ҳ��֪���˰ѣ�һ����Ĕ�����·������¶�ˣ��@�����������һ����ľ�R������µġ��䌍��ȫ߀��Ҏ���cֻ��mdb��Y���@��Ŀ���IIS�ﲻ�o�����_�����ޡ�Ȼ����IIS����O��һ��ӳ��Ҏ�ɣ���D��   �@��������һ��dll�ļ�������.mdb��Y����ӳ�䣬ֻҪ����asp.dll�������Ϳ����ˣ��@�ӄe�˼�ʹ�@���˔�����·��Ҳ�o�����d���@�����������f�Ƿ�ֹ�����챻���d�ĽK�O��Q�k���ˡ� |

���PWindows�̳���

- ���P朽ӣ�

- �̳��f����

Windows�̳�-WIN2003��������ȫ���ýK�O����(5)

��

��